18 мар. 2025 г.·8 мин

Пол Мокапетрис и DNS: как имена сделали интернет удобным

История Пола Мокапетриса и появления DNS: зачем интернету понадобились доменные имена, как работают запросы и кэширование, и почему DNS важен сегодня.

Почему DNS сделал интернет удобным для людей

Интернет изначально строился вокруг чисел: каждому устройству нужен IP‑адрес, чтобы пакеты знали, куда идти. Но человеку жить в мире «93.184.216.34» неудобно — такие строки сложно запомнить, легко перепутать и трудно продиктовать.

DNS (Domain Name System, система доменных имён) решил эту бытовую проблему элегантно: он отделил «человеческое имя» от «машинного адреса». Вы вводите доменное имя, а дальше система находит соответствующий IP. Это похоже на телефонную книгу: вы знаете имя контакта, а номер подставляется автоматически.

Почему это стало поворотной точкой

DNS сделал интернет одновременно масштабируемым и дружелюбным:

- Имена стали стабильным интерфейсом. Сервер можно перенести на другой хостинг, сменить провайдера или IP — пользователю не нужно узнавать новое число.

- Появилась понятная навигация. Домены можно выстраивать логично: поддомены для сервисов, отдельные зоны для проектов.

- Интернет стал пригодным для массового использования. Адреса превратились из «технических координат» в привычные слова.

Что вы узнаете дальше

Дальше разберём, кто такой Пол Мокапетрис и как появилась идея DNS, почему прежние подходы не выдержали роста сети, из каких принципов и уровней состоит DNS, как запрос шаг за шагом находит нужный IP, какие записи встречаются чаще всего, почему изменения применяются не мгновенно из‑за кэширования, и какие практические выводы полезны владельцу сайта — от типовых ошибок до базовой безопасности (DNSSEC и шифрование запросов).

Пол Мокапетрис: человек за системой имён

Кто он и чем занимался

Пол Мокапетрис — американский инженер и исследователь в области сетевых технологий, работавший в USC/Information Sciences Institute (ISI). В конце 1970‑х и начале 1980‑х ISI был одним из ключевых центров, где проектировали и тестировали протоколы для ARPANET и формирующегося интернета. Задача Мокапетриса была практичной: сделать так, чтобы сеть могла расти, не ломая базовые сервисы.

Контекст: сеть росла быстрее, чем инструменты

По мере того как к сети подключалось всё больше университетов, лабораторий и компаний, упёрлись в простой предел: людям нужны понятные имена (вроде host.example), а компьютерам — IP‑адреса. Ранний подход опирался на единый файл соответствий имён и адресов (HOSTS.TXT), который распространяли централизованно. Пока узлов были сотни, это работало, но затем стали накапливаться задержки обновлений, конфликты имён и перегрузка центра, который поддерживал файл.

Какие задачи он решал, создавая DNS

Мокапетрис предложил DNS как распределённую «телефонную книгу» сети. Он закрывал сразу несколько проблем:

- масштабирование: нет единой точки, которая обязана знать «всё обо всех»;

- делегирование ответственности: каждая организация управляет своей частью пространства имён;

- обновляемость: изменения вносятся локально и распространяются через кэширование;

- универсальность: одна система хранит разные типы данных (не только A‑записи).

Ключевые даты и документы (без перегруза)

Основные идеи DNS были опубликованы в 1983 году в RFC 882 и RFC 883. Затем спецификация была уточнена и закреплена в RFC 1034 и RFC 1035 (1987) — это фундамент «классического» DNS.

До DNS: почему старый способ не выдержал масштаб

До появления DNS ранний интернет решал задачу «имя → IP‑адрес» проще: существовал единый файл со списком соответствий.

Централизованные списки: как это работало

Организации отправляли изменения в главный центр, где файл обновляли, а затем администраторы на всех узлах вручную (или полуавтоматически) скачивали свежую версию. Пока файл не обновлён, новое имя не работает, а старый адрес может вести не туда.

Почему единый файл перестал справляться

Когда сеть была небольшой, подход выглядел разумным. Но с ростом числа компьютеров и организаций начались системные проблемы:

- Задержки обновлений. Между запросом на изменение и распространением новой версии проходило время; пользователи получали устаревшие данные.

- Конфликты имён. Два участника могли запросить одно и то же имя, и требовалась ручная «разруливка».

- Ручная поддержка и ошибки. Чем больше записей, тем выше риск опечаток, дубликатов и несогласованности.

- Единая точка отказа. Если центр недоступен или процесс обновления ломается, страдает вся сеть.

Какие требования сформировались к новой системе

К концу этой эпохи стало ясно: нужна система, которая масштабируется вместе с сетью. От неё ожидали распределённого хранения, разделения ответственности (каждый управляет своей частью имён), быстрых ответов без постоянной синхронизации «общего файла» и обновлений без ручной рутины на каждом узле. Эти требования и привели к архитектуре DNS: иерархии, делегированию зон и кэшированию.

Главные принципы, заложенные в DNS

DNS задумывался не просто как «телефонная книга» интернета, а как система, которая выдержит рост сети, смену технологий и человеческие ошибки.

Децентрализация: много серверов вместо одного источника истины

Вместо единого файла, который нужно обновлять всем и сразу, DNS распределяет ответственность между множеством серверов имён. Каждый домен обслуживается своими авторитативными серверами.

Это снижает риски: сбой одного узла не «роняет» весь интернет, а нагрузка распределяется по инфраструктуре.

Иерархия: уровни и делегирование

DNS построен как дерево: корень, домены верхнего уровня, зоны и подзоны. Ключевое понятие — делегирование: владелец зоны может передать управление частью пространства имён другому администратору.

Надёжность: отказоустойчивость и кэширование

DNS исходит из того, что сеть несовершенна. Поэтому:

- зоны обычно обслуживаются несколькими серверами имён;

- ответы кэшируются резолверами, чтобы повторные запросы обрабатывались быстрее и с меньшей нагрузкой.

Кэширование означает, что изменения записей распространяются не мгновенно — это осознанный компромисс ради стабильности и скорости.

Гибкость: новые типы записей без «переписывания интернета»

Система проектировалась расширяемой: можно вводить новые типы DNS‑записей без смены базовой архитектуры. Поэтому поверх A/AAAA со временем появились записи для почты, проверок владения, сервис‑обнаружения и безопасности.

Совместимость: эволюция вместо революции

DNS внедряли параллельно со старыми механизмами, обеспечивая обратную совместимость и мягкую миграцию. Такой подход и сегодня помогает развивать стандарт — от новых форматов записей до современных защитных расширений.

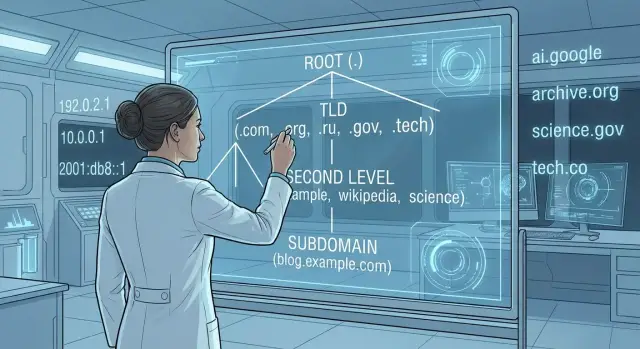

Иерархия DNS: корень, зоны и делегирование

DNS устроен как дерево — от общего к частному. Это позволяет миллионам доменных имён сосуществовать без единого «главного файла».

Корень, домены верхнего уровня и домены ниже по уровню

На вершине находится корневая зона (root). Она не хранит адреса всех сайтов мира — её задача скромнее: знать, где искать домены верхнего уровня (TLD) вроде .ru, .com или .org.

Далее идут серверы доменов верхнего уровня. Они указывают, какие серверы отвечают за конкретные домены второго уровня (например, example.ru), а те могут делегировать ниже — поддомены (shop.example.ru, api.example.ru и т. д.).

Зона и делегирование ответственности

Зона DNS — это участок дерева имён, за который отвечает конкретная администрация и набор серверов.

Делегирование означает передачу ответственности за часть имён другому набору DNS‑серверов. Например, владелец example.ru может делегировать поддомен dev.example.ru отдельной команде — и она будет управлять записями в своей зоне независимо.

Авторитетные серверы: кто «знает правду» о домене

Авторитетные серверы имён (authoritative) — источник истины о домене: именно у них хранятся записи (A/AAAA, MX, TXT и другие), которые определяют, куда ведёт имя и какие правила применяются.

Резолвер идёт по цепочке подсказок сверху вниз, пока не дойдёт до авторитетного сервера — его ответ считается окончательным.

Почему иерархия упрощает управление и помогает росту

Иерархия распределяет нагрузку и полномочия: корень не тонет в деталях, TLD управляют только своими зонами, а владельцы доменов — своим участком.

Благодаря этому новые домены и поддомены можно добавлять локально, не согласуя каждое изменение с единым центральным справочником.

Как DNS‑запрос находит нужный IP: шаг за шагом

Проверка идеи без долгого старта

Соберите первый прототип в бесплатном тарифе и покажите его пользователям уже сегодня.

Когда вы вводите в браузере доменное имя, за кулисами происходит короткая «переписка» между участниками: вашим устройством, рекурсивным DNS‑резолвером (провайдера, роутера или публичного сервиса) и авторитетным сервером имён (тем, кто точно знает записи зоны).

Кто за что отвечает

Клиенту нужен ответ быстро — он просто хочет IP. Поэтому запрос обычно уходит резолверу.

Рекурсивный резолвер берёт на себя весь путь по DNS. Авторитетные серверы не ищут ответы в интернете — они отвечают только за свои зоны.

Рекурсивный запрос — почему это удобно

Рекурсивный запрос означает: «Сделай всё сам и верни финальный ответ». Пользователю не нужно по очереди обращаться к корневым серверам, затем к TLD и далее.

Путь запроса по уровням: от корня до зоны

-

Клиент спрашивает резолвер: «Какой IP у example.ru?»

-

Если ответа нет в кэше, резолвер обращается к корневому DNS (.) и получает подсказку: где искать серверы зоны .ru.

-

Затем резолвер спрашивает у серверов .ru, где находятся авторитетные серверы для example.ru.

-

Наконец, резолвер обращается к авторитетному серверу example.ru и получает нужную запись (например, A/AAAA).

-

Резолвер возвращает IP клиенту.

Кэш и TTL простыми словами

Чтобы не повторять маршрут каждый раз, резолвер сохраняет ответ в кэше на время TTL — «срок годности» записи. Пока TTL не истёк, резолвер отвечает мгновенно.

Именно из‑за TTL изменения в DNS могут «доезжать» не сразу: разные резолверы обновляют кэш только после истечения времени хранения.

Основные типы DNS‑записей, которые встречаются чаще всего

DNS‑зона похожа на аккуратную «книгу контактов» для домена: в ней лежат записи разных типов, и каждая отвечает на свой практический вопрос — куда вести сайт, как доставлять почту, кому доверять управление поддоменами и как подтвердить права.

A и AAAA: адреса для IPv4 и IPv6

A‑запись связывает имя (например, example.com) с IPv4‑адресом, вроде 203.0.113.10.

AAAA‑запись делает то же самое для IPv6‑адресов.

CNAME: «псевдоним» и важные ограничения

CNAME — это алиас: одно имя является псевдонимом другого. Например, www.example.com может указывать на example.com или на имя, которое выдал облачный провайдер.

Ограничение, о котором часто забывают: CNAME обычно нельзя ставить на корень домена (example.com), потому что там могут потребоваться другие записи (например, для почты). Поэтому корень чаще связывают A/AAAA, а CNAME используют для поддоменов (www, app, cdn).

MX: маршрутизация почты и приоритеты

MX‑записи отвечают за доставку электронной почты на домен. Они указывают, какие серверы принимают письма, и в каком порядке пробовать их использовать.

У MX есть приоритет: чем меньше число, тем предпочтительнее сервер. Это даёт простую отказоустойчивость.

NS: какие серверы отвечают за зону

NS‑записи указывают, какие авторитетные серверы имён обслуживают зону домена. Это основа делегирования: регистратор знает NS для домена и направляет запросы туда.

Если поменять NS, фактически меняется «место», где управляются остальные записи. Ошибка в NS — частая причина ситуации, когда «сломалось всё сразу»: сайт, почта и проверки перестают находиться.

TXT: для проверок и служебных целей

TXT‑записи — универсальные текстовые заметки для домена. Их часто используют для подтверждения владения и для почтовых политик.

TXT обычно не «делает магию» сам по себе — он служит сигналом для конкретной системы. Поэтому здесь важны точность и аккуратность: один лишний символ может сорвать проверку.

Кэширование DNS и почему изменения распространяются не мгновенно

Заберите исходный код

Получите исходники проекта, чтобы продолжать разработку в привычном процессе команды.

DNS устроен так, чтобы отвечать быстро и не перегружать серверы имён. Поэтому почти каждый участник цепочки старается кэшировать результаты запросов — из‑за этого изменения видны не одновременно для всех.

Что такое TTL и почему он важен

TTL (Time To Live) — время жизни DNS‑записи в кэше (в секундах). В ответе DNS‑сервера для каждой записи указан TTL: столько времени кэш может использовать сохранённый ответ, не спрашивая заново.

- Большой TTL (например, 86400 = 24 часа) уменьшает нагрузку и ускоряет повторные открытия сайта.

- Маленький TTL (например, 300 = 5 минут) ускоряет «раскатку» изменений, но повышает число запросов к DNS‑серверам.

Важно: TTL — это «срок годности» уже сохранённого ответа. Если резолвер закэшировал запись на 24 часа, она может оставаться у него «актуальной» весь срок, даже если вы изменили запись через минуту.

Почему «изменения DNS» видны не сразу

Задержка обычно складывается из нескольких кэшей:

- Кэш рекурсивного DNS‑резолвера (у провайдера, корпоративной сети или публичного резолвера).

- Локальный кэш на компьютере/телефоне и иногда в браузере.

Пока TTL не истечёт, резолвер может отдавать старый ответ. Поэтому один человек увидит новый IP почти сразу (у него кэш пуст), а другой — ещё какое‑то время будет попадать на прежний адрес.

Типичные симптомы

- Сайт открывается не у всех: у части пользователей уже новый IP, у части — старый.

- Открывается «старая версия» сайта или старый сервер, хотя вы всё обновили.

- Почта «скачет», если меняли MX‑записи: письма идут то на старый, то на новый сервер (особенно при большом TTL).

Как планировать изменения, чтобы избежать сюрпризов

- За 24–48 часов до изменения снизьте TTL у нужных записей (A/AAAA, CNAME, MX) до 300–600 секунд.

- Дождитесь, пока старый большой TTL «выгорит» (иначе снижение TTL не ускорит уже закэшированные ответы).

- В момент переключения держите старый и новый серверы работоспособными параллельно, если это возможно.

- После стабилизации верните TTL к более комфортному значению (например, 3600–14400), чтобы не создавать лишнюю нагрузку.

Так вы контролируете скорость распространения изменений и уменьшаете период, когда пользователи видят разные результаты.

Безопасность и приватность: от уязвимостей к DNSSEC и шифрованию

DNS задумывался как «телефонная книга» интернета, а не как защищённый канал. Поэтому у него исторически есть слабое место: если злоумышленник подменит DNS‑ответ, пользователь может попасть не на тот сервер, даже набрав правильный домен.

Подмена DNS‑ответа: почему это опасно

Подмена ответа (DNS spoofing, отравление кэша) работает как подсовывание неправильного адреса в справочник. В результате:

- сайт может открываться «двойником» для кражи паролей;

- почта уходит на чужие серверы (если подменены MX‑записи);

- обновления и загрузки могут вести на вредоносные ресурсы.

Проблема усиливается тем, что подмена может сохраняться какое‑то время из‑за кэширования.

DNSSEC: подпись записей и что она даёт

DNSSEC добавляет к DNS криптографическую подпись данных. Резолвер проверяет, что запись действительно опубликована владельцем зоны и не была изменена по дороге.

Практический смысл: повышается уверенность в ответе на вопрос «этот домен указывает туда, куда должен», а не «кто-то успел первым прислать ответ».

Ограничения DNSSEC: чего он не решает

DNSSEC не шифрует запросы и ответы — он подтверждает подлинность, но не скрывает содержимое. Он также не защищает сам сайт: если сервер взломан или у пользователя украли пароль, подписи DNS не помогут.

Приватность DNS: DoT и DoH на понятном уровне

Чтобы запросы не читались «по пути» (например, в публичном Wi‑Fi), используют шифрование канала до резолвера:

- DoT (DNS over TLS) — DNS внутри защищённого TLS‑соединения;

- DoH (DNS over HTTPS) — DNS внутри обычного HTTPS.

Эти технологии повышают конфиденциальность, но не заменяют DNSSEC: шифрование скрывает запрос, а DNSSEC доказывает корректность ответа.

Надёжность DNS: типовые сбои и как их понимать

Когда «не открывается сайт», DNS часто оказывается первым подозреваемым — и не всегда справедливо. Полезно отделять проблему имени (DNS), проблему делегирования (NS у регистратора), проблему сервера (хостинг) и проблему канала (провайдер/доступ).

«DNS не работает»: где на самом деле может быть поломка

Если браузер пишет, что домен не найден, это может означать, что резолвер не получил ответ (сбой у провайдера или публичного DNS), домен не делегирован на корректные серверы имён, либо записи в зоне указывают не туда.

Если домен резолвится в IP, но сайт не грузится — чаще это уже про сервер: он недоступен, перегружен, неправильно настроен HTTPS или блокируется сетью.

Ошибки конфигурации, которые встречаются чаще всего

- Неверные NS‑записи у регистратора: домен делегирован на несуществующие или чужие серверы имён.

- Несогласованные NS: часть мира спрашивает одни серверы, часть — другие (и получает разные ответы).

- Длинные CNAME‑цепочки: запись ведёт на запись, та — на следующую; в итоге медленно и иногда упирается в лимиты.

- Конфликтующие записи: например, одновременно A/AAAA и CNAME для одного и того же имени (так нельзя).

Сбои и DDoS: зачем DNS делают распределённым и используют anycast

DNS стараются не держать «в одной точке». Провайдеры и DNS‑хостинги размещают серверы в разных дата‑центрах, а anycast позволяет одному и тому же IP сервера имён «жить» сразу в нескольких местах: запрос уходит в ближайшую доступную точку. Это повышает устойчивость при авариях и помогает переживать DDoS, распределяя нагрузку.

Минимальные проверки, понятные без технического опыта

-

Попробуйте открыть сайт с другого интернета (мобильный/домашний) — так видно, локальная ли проблема.

-

Проверьте домен через онлайн‑проверщик DNS: есть ли A/AAAA записи и какие NS указаны.

-

Если есть доступ к настройкам домена, убедитесь, что NS у регистратора совпадают с NS в панели DNS‑хостинга.

Эти шаги обычно подсказывают, к кому идти: к регистратору (делегирование), к DNS‑хостингу (зона/записи), к хостингу (сервер), или к провайдеру (резолвер/доступ).

Влияние DNS на интернет и наследие Пола Мокапетриса

Сделайте мобильный MVP

Соберите мобильное приложение на Flutter и подключите к нему бэкенд, развернутый на платформе.

DNS редко замечают, пока всё работает. Но именно он превратил сеть из набора «адресов‑цифр» в среду, где удобно создавать сайты, настраивать почту и запускать сервисы под запоминающимися именами. Идея Пола Мокапетриса оказалась настолько практичной, что выдержала десятилетия роста и смены технологий.

Как DNS ускорил рост сайтов, почты и сервисов

Когда имена отделили от IP‑адресов, интернет стал масштабируемым «по‑человечески»: можно переезжать между серверами, менять провайдеров, распределять нагрузку — и при этом сохранять один и тот же домен. Это снизило трение для пользователей (не нужно помнить цифры) и для администраторов (не нужно вручную обновлять тысячи «книг адресов»).

Для почты эффект был не менее важным: маршрутизация по доменному имени стала базой для резервных почтовых узлов, миграций между платформами и дальнейших антиспам‑механик.

Почему система пережила смену технологий и масштаба

DNS проектировался как распределённая иерархия: разные части пространства имён обслуживаются разными организациями, а ответственность можно делегировать. Благодаря этому сеть росла не «в одном центре», а за счёт добавления новых зон и серверов имён.

Кроме того, DNS технологически нейтрален: он решает устойчивую задачу — сопоставление имени и данных о том, куда идти дальше (адреса, почта, служебные параметры). Менялись детали, но принцип оставался.

Домен как точка входа для бизнеса

Для компании домен — это вывеска и маршрут к сервису. Если DNS настроен неправильно или недоступен, «падает» не только сайт: могут перестать работать почта, платёжные страницы, личный кабинет, интеграции с партнёрами. Поэтому DNS — часть доступности бизнеса наравне с приложением и инфраструктурой.

Наследие Мокапетриса

Главный вклад Пола Мокапетриса — удачное упрощение: единая понятная система имён, распределённая по ответственности и способная масштабироваться. Это тот редкий случай, когда инженерное решение становится невидимой инфраструктурой — и именно поэтому влияет на интернет сильнее всего.

Практический чек‑лист: что важно знать про DNS владельцу сайта

DNS для владельца сайта — это не абстрактная «интернет‑магия», а набор настроек, от которых зависят доступность сайта, почта и безопасность. Ниже — короткий ориентир для типовых ситуаций.

1) Какие записи обычно нужны

Минимальный набор зависит от того, где у вас сайт и почта, но чаще всего встречаются:

- A / AAAA — указывают IPv4/IPv6‑адрес сервера для домена (например, example.ru).

- CNAME — алиас на другое имя (часто для www → основной домен или для внешних сервисов).

- NS — какие серверы имён обслуживают зону (важно при делегировании и переносах).

- MX — куда доставлять почту для домена.

- TXT — подтверждения владения и почтовые политики: SPF, DKIM, DMARC (и любые verification‑токены от сервисов).

Если используете специфичные сервисы, могут понадобиться SRV, CAA (ограничения на выпуск сертификатов) и дополнительные TXT.

2) Как безопасно планировать переносы и обновления

Самые частые проблемы происходят из‑за спешки и TTL:

- За 24–48 часов до изменений уменьшите TTL у важных записей (A/AAAA/CNAME/MX), чтобы переключение прошло быстрее.

- Держите «старую» и «новую» инфраструктуру параллельно хотя бы несколько часов (для сайта) и дольше (для почты).

- При смене NS/хостинга DNS заранее проверьте, что в новой зоне есть все записи, включая TXT для почты и проверок.

- После изменений проверяйте результат из разных сетей/резолверов: часть пользователей может приходить по старым данным, пока не обновится кэш.

Если вы запускаете новый продукт и хотите сократить путь «идея → работающий сервис», удобно, когда деплой и домен собираются в понятный процесс. Например, в TakProsto.AI можно собрать веб‑приложение из чата (React на фронтенде, Go + PostgreSQL на бэкенде), развернуть его и подключить кастомный домен — а дальше уже аккуратно настроить DNS‑записи и TTL. В этом же сценарии особенно полезны снапшоты и откат: если при миграции домена или прокрутке записей что-то пошло не так, можно быстро вернуться к стабильной версии.

3) DNSSEC и выбор резолвера: когда это важно

О DNSSEC стоит задуматься, если домен критичен для бизнеса (интернет‑магазин, платежи, корпоративная почта), если важна защита от подмены ответов DNS и если ваш DNS‑провайдер поддерживает удобное управление ключами. Учитывайте: неправильная настройка DNSSEC может «положить» домен, поэтому включайте его осознанно и с планом отката.

Резолвер обычно выбирает пользователь, но владельцу сайта полезно понимать: современные резолверы могут поддерживать шифрование (DoT/DoH) и валидацию DNSSEC. Это влияет на приватность и на то, насколько предсказуемо пользователи увидят изменения.

4) Что помнить каждый день

Держите актуальный список записей и доступов, следите за сроками домена и сертификатов, не забывайте про TTL перед миграциями и проверяйте почтовые TXT‑политики после любых правок. DNS — «маленькая» настройка, но последствия ошибок в нём почти всегда крупные.